デジタル変電所では、サイバーセキュリティインシデントが、画面遅延やデータ損失にとどまりません。一見正当なGOOSEメッセージであっても、誤ったタイミングでトリップを引き起こす可能性があります。気付かれないままの設定変更が、保護決定性を直接的に損なう可能性があり、電力系統全体への連鎖的な影響を引き起こすことさえあります。デジタル化は変電所におけるサイバーセキュリティリスクの性質を変化させています。これらのリスクが迅速に検知・軽減されなければ、システムの可用性と安全性に壊滅的な影響を与える可能性があります。

デジタル化は攻撃対象領域を拡大するだけでなく、リスクそのものを再定義する

変電所のデジタル化が進展するにつれて、通信ネットワークは保護、制御、自動化システムの基盤となっています。

IEC 61850規格の採用により、保護ロジックの有線接続から高度に相互接続されたリアルタイム通信へと変貌しました。この変革は、効率性と柔軟性をもたらす一方で、サイバーセキュリティインシデントの影響を根本的に変化させています。

従来の変電所では、サイバーインシデントは主に監視やデータ可視性に影響を及ぼしました。デジタル変電所では、サイバーインシデントがトリップ指令、連鎖的な誤動作、系統全体の安定性に至るまで、保護動作そのものに直接影響を与える可能性があります。サイバーセキュリティはもはやITのみの課題ではありません。変電所エンジニアリングの不可欠な要素となり、系統の安全性と安定性を支える鍵となっています。

IT-OT融合がもたらすサイバーリスク

デジタル変電所では、運用データと制御コマンドがITシステムとOTシステム間で絶えずやり取りされています。資産管理、分析、スケジューリングなどのエンタープライズレベルのプラットフォームは、ネットワークを介して変電所のIED、RTU、SCADAシステムと接続されています。

攻撃者は、脆弱なネットワークセグメンテーションや露出されたレガシーインターフェースを利用して企業ネットワークに侵入し、変電所内の保護層や制御層へ横方向に移動することが可能です。電力事業者にとって、これはもはや単なる理論ではなく、システムの可用性、運用安全性、規制順守に直接影響を及ぼす現実的脅威となっています。

OTの視点から見た変電所攻撃の独自性

OT通信と変電所アプリケーションの分野で長年の経験を持つエンジニアチームとして、当社はデジタル変電所におけるサイバーセキュリティの脅威が主にネットワーク層とプロトコル層の2つの層に集中していると観察しています。

1. ネットワークベースの攻撃——ネットワークが武器となる時

変電所環境において、ネットワークの安定性と予測可能性は、保護通信が時間通りに到着するかどうかに直結します。一般的なリスクは以下の通りです。

- サービス拒否(DoS)攻撃またはブロードキャストストーム

- GOOSEまたはSVパケットの遅延・損失による保護ロジックの妨害

- 通信経路の改変と確立された信頼モデルの崩壊を招くレイヤー2攻撃(ARP/MACスプーフィング)

- 一つのノードが侵害されるとベイ全体または変電所全体にリスクが急速に拡大するフラットまたはセグメント化が不十分なネットワークアーキテクチャ

これらのリスクはネットワークパフォーマンスを低下させるだけでなく、保護決定性の喪失にもつながります。

2. プロトコルベースの攻撃——表面上は正当だが、実際には危険

ITシステムと比較して、変電所ではプロトコルベースの攻撃によるOTシステムへのより大きなリスクに直面しています。これらの攻撃の特徴は、OTプロトコルや通信挙動を深く理解していないと、従来のITセキュリティツールではタイムリーに検知できないことです。

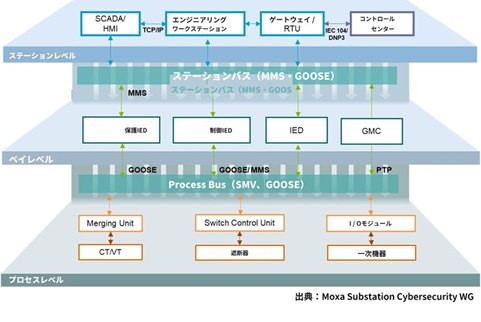

図1:IEC 61850デジタル変電所アーキテクチャにおけるプロトコルベースの可視化

IEC 61850環境において、以下のシナリオが変電所の誤操作を引き起こす可能性があります。

- 偽造またはリプレイされたGOOSEメッセージ:パケット構造は正しいように見えるが、誤ったタイミングでトリップや状態変化を引き起こす

- 改ざんまたは偽装されたSV測定データ:値は妥当に見えるが、誤った保護判断につながる

- 不正なMMS制御または設定変更:コマンド自体は技術的には正当でも、運用手順やアクセス方針に違反する

防御戦略: OTの視点から実装された多層防御

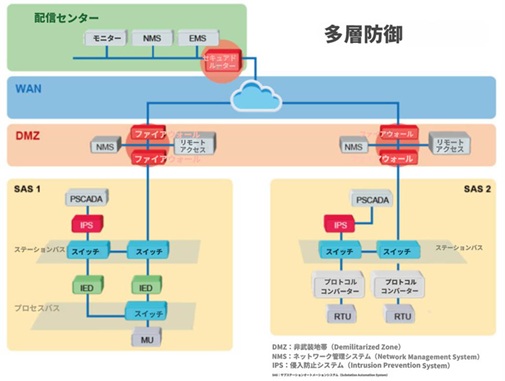

図2:デジタル変電所の運用セキュリティフレームワークとしての多層防御戦略

サイバーセキュリティ規制要件は地域によって異なりますが(IEC 62443、NERC CIP、NIS2など)、変電所において普遍的な原則が1つあります。それは、多層防御戦略がOT運用ロジックと整合させる必要があるということです。堅牢なデジタル変電所のサイバーセキュリティアーキテクチャには、通常、以下の要素が含まれれいます。

- 厳格なネットワークセグメンテーション: 保護・制御・エンジニアリング・管理の各通信の明確な分離

- アクセス制御と認証:エンジニアリング作業の追跡と監査が可能で最小限の原則を徹底

- プロトコル認識型セキュリティメカニズム:パケット形式だけでないIEC 61850通信動作の理解

- リアルタイム資産およびトラフィックの可視化:GOOSE・SV・PTPなど重要フローの継続的監視

- クリティカルな通信経路へのインライン保護:遅延や確定性を損なうことなく異常動作を遮断

サイバーセキュリティは変電所エンジニアリングの一部であり、追加オプションではない

デジタル変電所では、サイバーセキュリティはもはやシステムをオンライン化した後に追加されるものではありません。設計段階から考慮すべきエンジニアリング要件です。規格は進化し、技術は変化しても、OTの根本原則である確定性、可用性、安全性は不変でなければなりません。

デジタル変電所のサイバーセキュリティに関する重要なポイント

- デジタル変電所は、サイバーセキュリティリスクを可視性の問題から保護性能の問題へとシフトさせる

- IEC 61850環境における、従来のITセキュリティツールでは検知できないプロトコルレベルのリスクが発生する

- ネットワークの確定性は、パフォーマンス指標ではなくサイバーセキュリティ要件である

- 効果的な多層防御は、OT運用ロジックと整合している必要がある

- サイバーセキュリティは、変電所アーキテクチャの初期段階から組み込む必要がある

今日のデジタル変電所にはどのような保護メカニズムが必要ですか?

変電所に最適なサイバーセキュリティアーキテクチャについてのご相談はどうぞお気軽にお問い合わせください。